Jeg bruger VirtualBox , hvor jeg installer Ubuntu Server, husk under installationen at installere SSH, ellers er det bare næste, bruger standart installation.

Først skal Ubuntu serveren opdateres, åben en terminal og skriv:

Sudo su så undgår man at skal skrive password hver gang.

Opdater og opgrader Ubuntu Serveren.

Installer Python3.

Ændre den port som SSH køre på.

Ændre den port som SSH køre på. Fjern # foran port og ændre 22 til 443. Luk og gem ændringerne med ctrl og X, vælg Y og tryk enter.

Skriv: service ssh restart

Installer afhængigheder (dependencies) og forbered Cowrie installation

Skriv:

apt-get install git python-virtualenv libssl-dev libffi-dev build-essential libpython3-dev python3-minimal authbind virtualenv

Opret en burger konto som Cowrie vil køre fra. Tryk på enter 5 gange, tryk y og enter.

Skift til cowrie bruger profil.

Download og installer Cowrie.

Skrift til cowrie biblioteket.

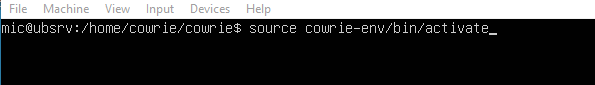

Start det virtuelle miljø for at starte Cowrie-honeypot inden i.

Aktiver Cowrie virtuelle miljø.

Opgrader pip.

Opgrader requirements.

Konfigurer Cowrie

Skift til etc biblioteket i cowrie honeypot-katalogstrukturen.

Begynd med at kopier konfigurationsfilerne til den korrekte lokation.

Åben cowrie.cfg.Hostname er hvad hackerne ser. Hvis hostname er ændret,

Vi vil nu ændre userdb.txt filen, for at ændre brugernavn og password. Som vil få lov til at logge ind til vores falske system. Vil se ud som nedenfor.

Skift indholdet af denne fil til hvilket brugernavn, du gerne vil være i stand til at logge ind på dit falske system. Hver linje er organiseret som følger brugernavn: x: password, der er også nogle jokertegn, * repræsenterer noget, dvs. ethvert brugernavn eller password og udråbstegn viser, at følgende ikke er tilladt. For at lukke filen tryk ctrl og X og vælg Y for at gemme ændringerne.

Nu skal vi starte din honeypot.

../bin/cowrie start

Gå ud af det virtuelle miljø og ud af Cowrie-brugeren.

exit

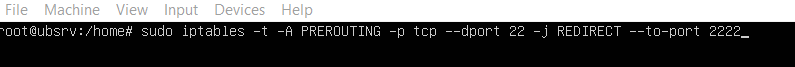

Nu hvor du er væk fra dit virtuelle miljø og af bruger cowrie, ved du måske at honeypot ikke kører som du kunne forvente. Dette er fordi den er standard til port 2222, vi har brug for at omdirigere enhver indgående anmodning fra port 22 (den forventede port for SSH) til cowrie port i 2222. Vi gør dette igennem IPTables, der er firewall-regler til Linux-enheder.

Info: Da cowrie er en bruger uden særlige rettigheder, har de ikke tilladelse til på Linux at køre tjenester på havne

lavere end 1024. Vi konfigurerer derfor denne IPTables-omdirigering som rodbrugeren til at omgå dette

brugerbegrænsning, uden at give cowrie-brugeren unødvendig privilegeret adgang.

For at være sikker på at firewall reglen forbliver på plads efter enhed genstartes, skal vi installere iptables-persistent.

Nu er Cowrie klar til at udføre brute force på SSH.

Leave a Reply